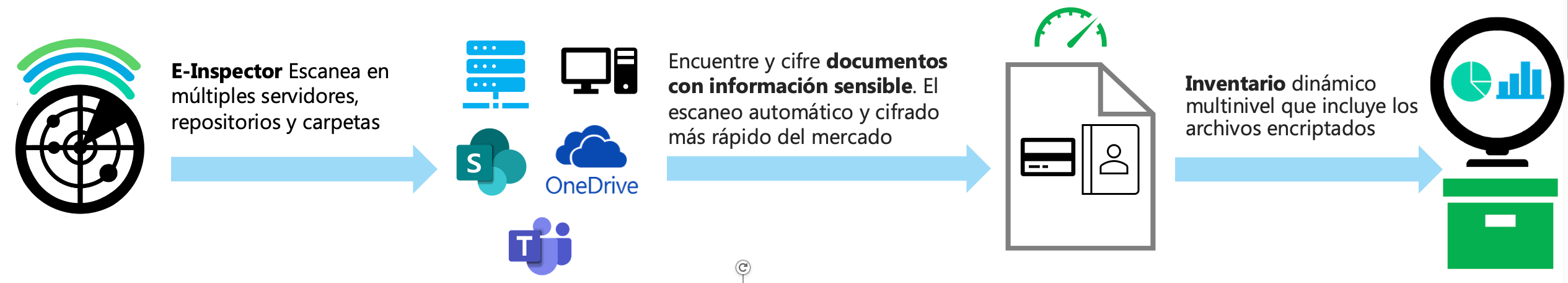

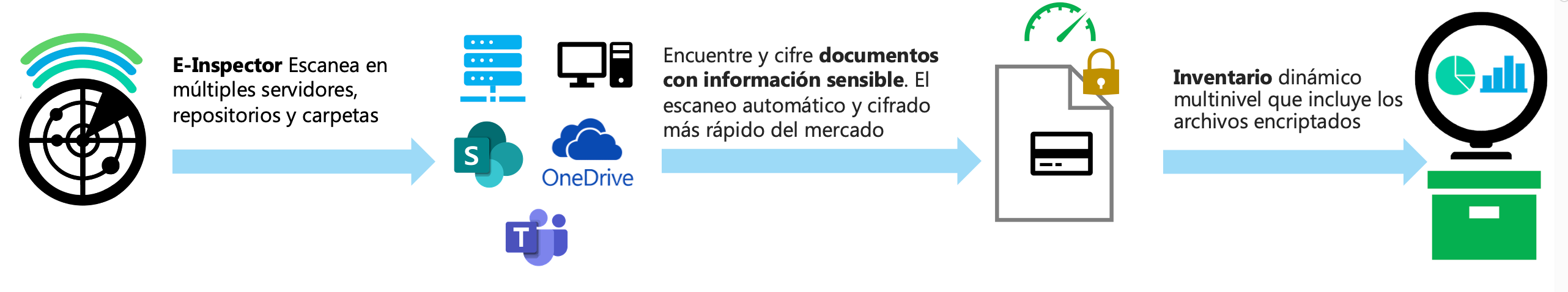

Detección, auditoría y protección automatizada de la información sensible almacenada por la empresa

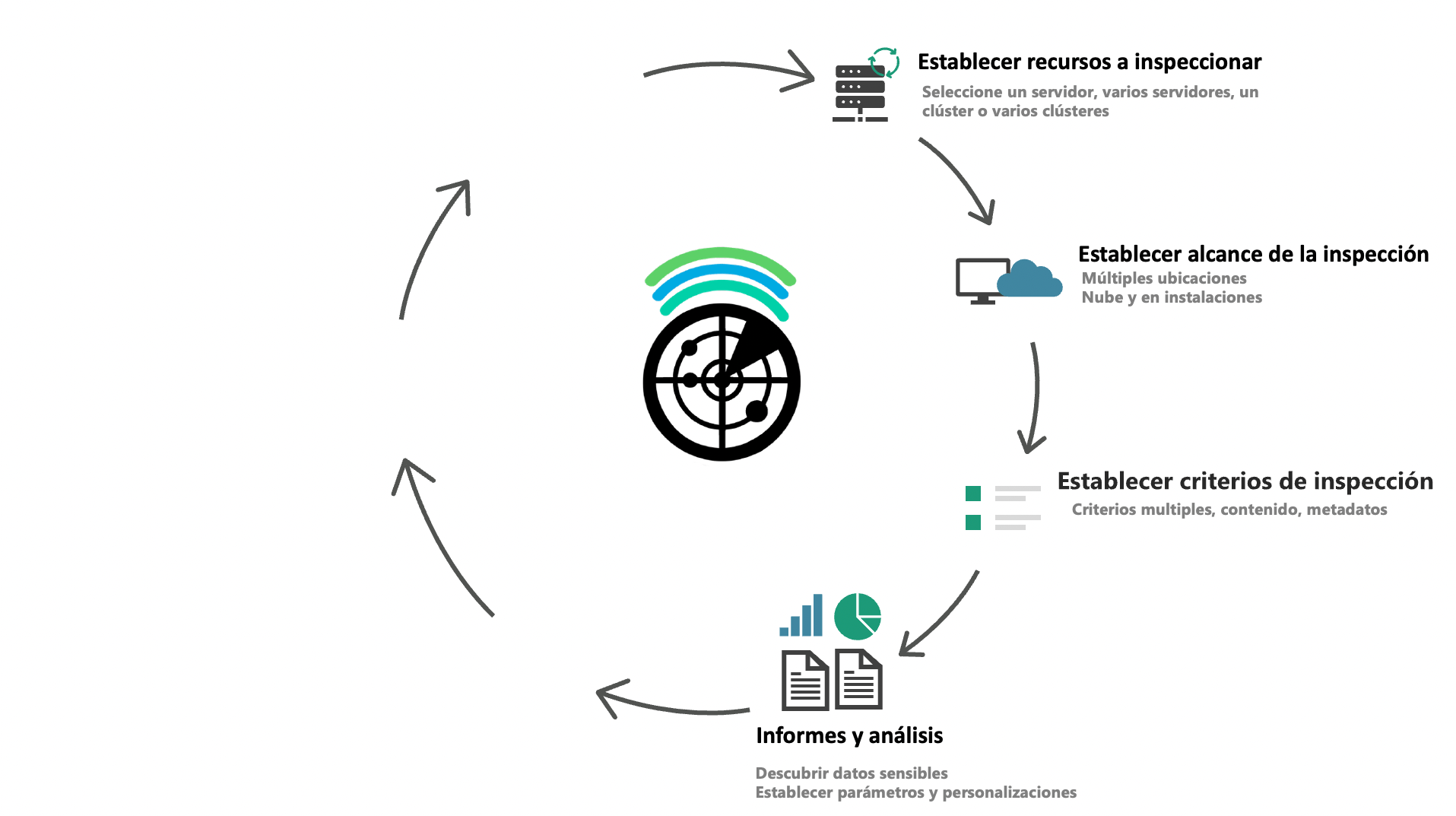

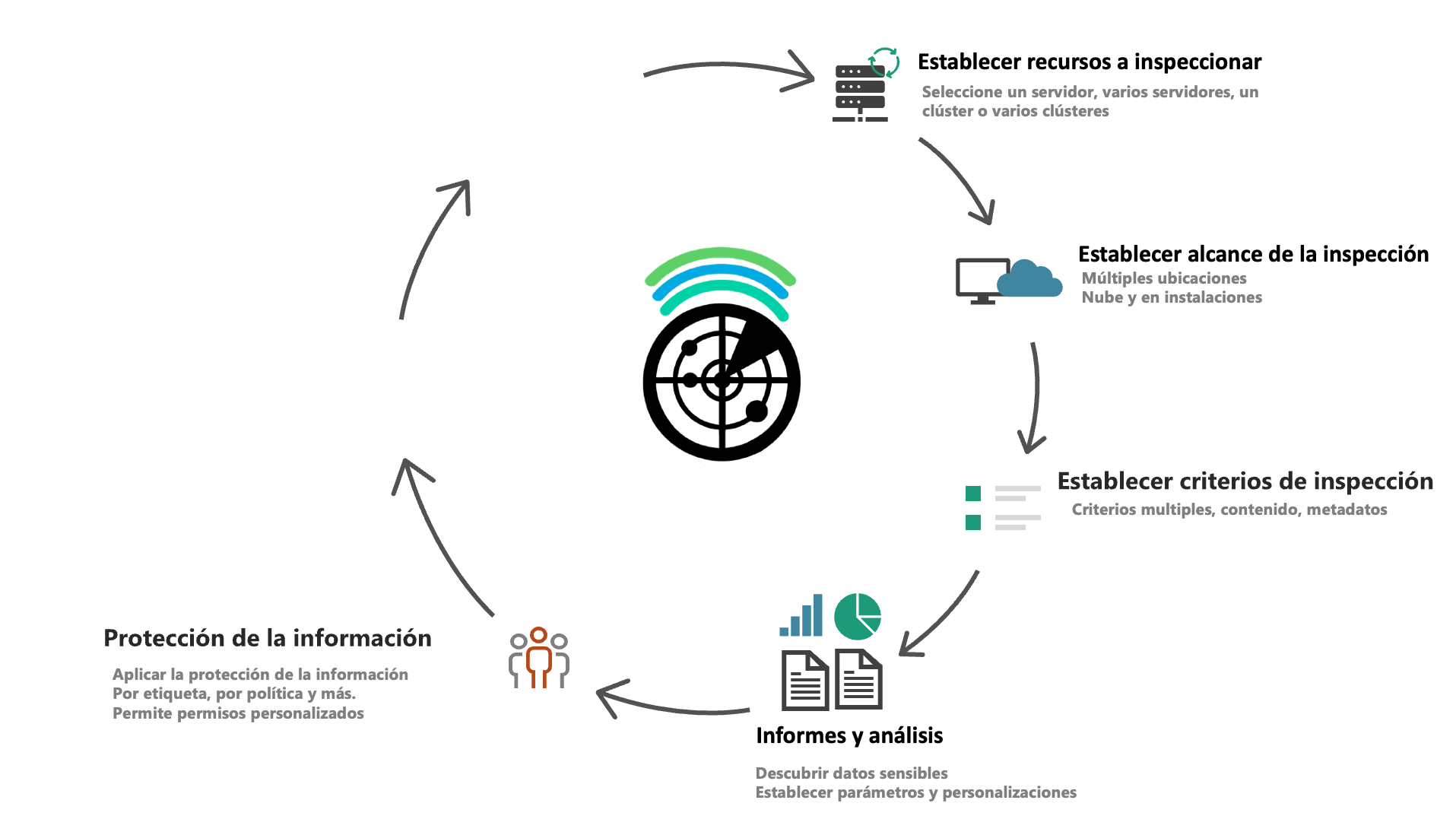

Detección e Inventario

Encuentre información sensible dentro del contenido de los archivos, los metadatos, y más

- Inventario eficiente, dinámico y orientado al negocio

- Descubra los archivos sensibles por tipo de información

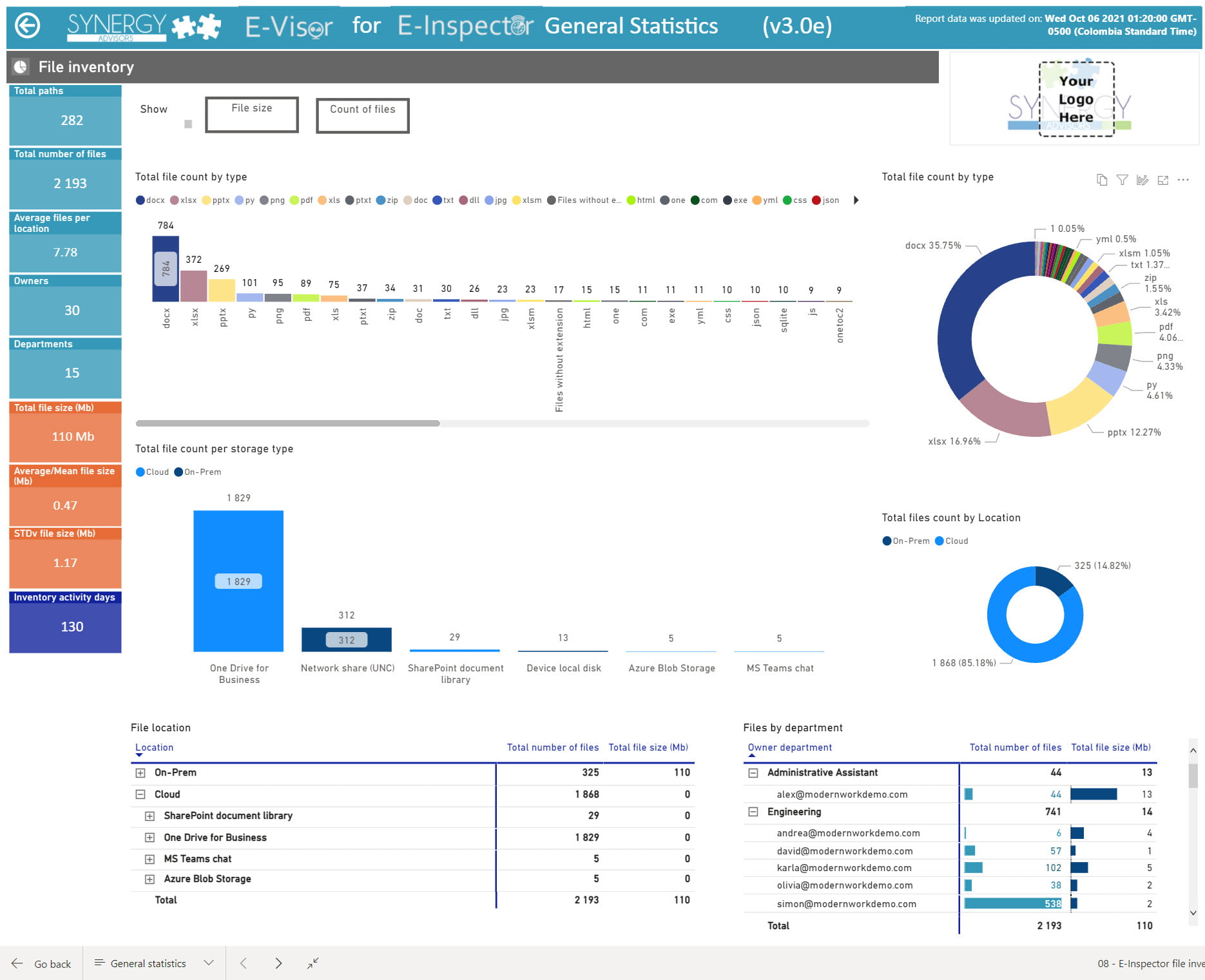

- Vea dónde, cuándo, y por quién se está accediendo a los archivos

- Basado en los escenarios de acceso y compartición de contenidos del día a día

Granularidad

Descubra y proteja múltiples archivos basándose en atributos específicos

- Escanee por múltiples filtros como ubicación/ruta, el tipo de información, los usuarios y mucho más.

- Filtre informes rápidamente y a varios niveles, ahorrando el equivalente a más de 10.000 consultas manuales a la base de datos

- Aplique la protección de la información con políticas flexibles, orientadas a la información y enriquecidas

Optimización

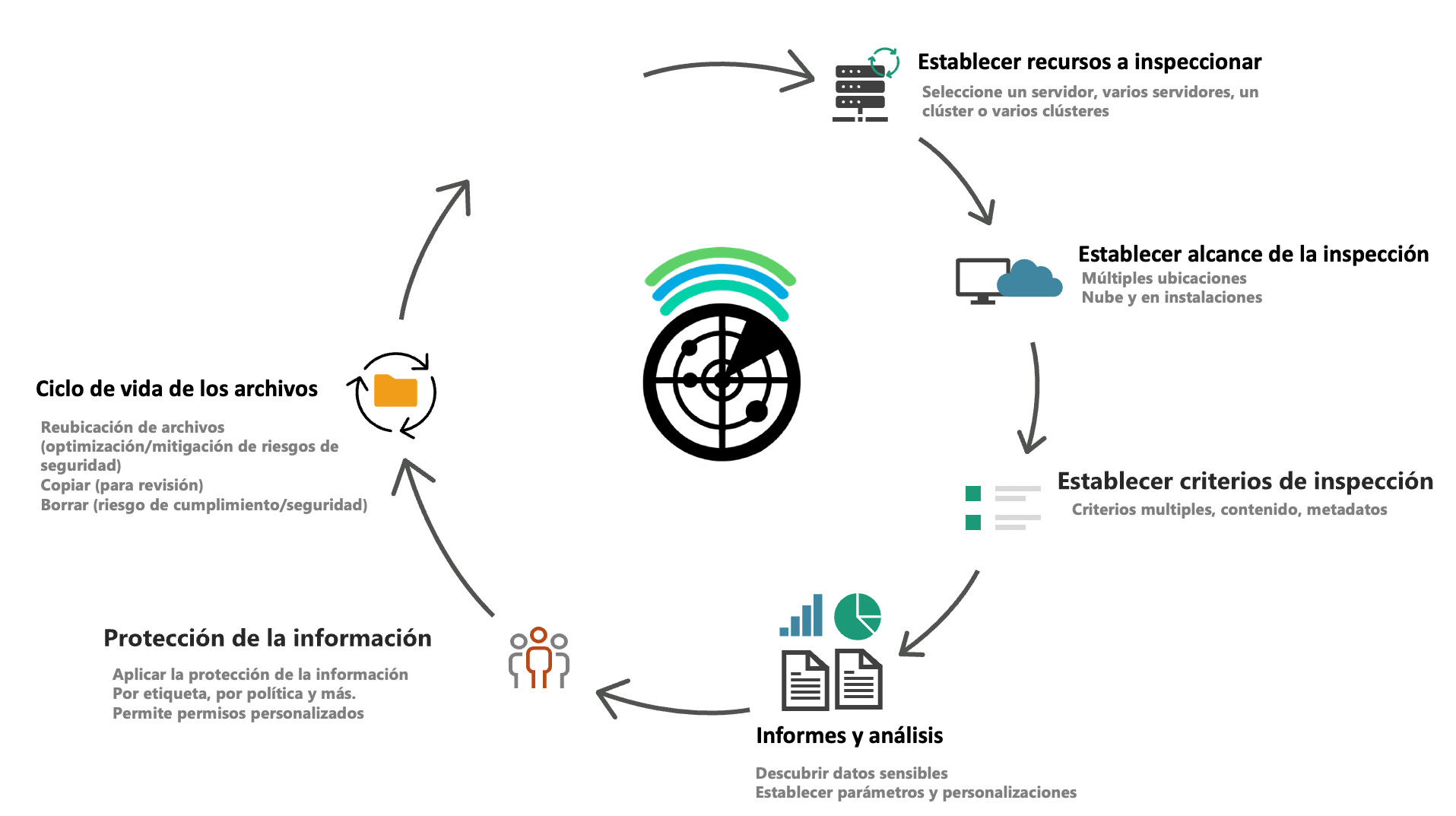

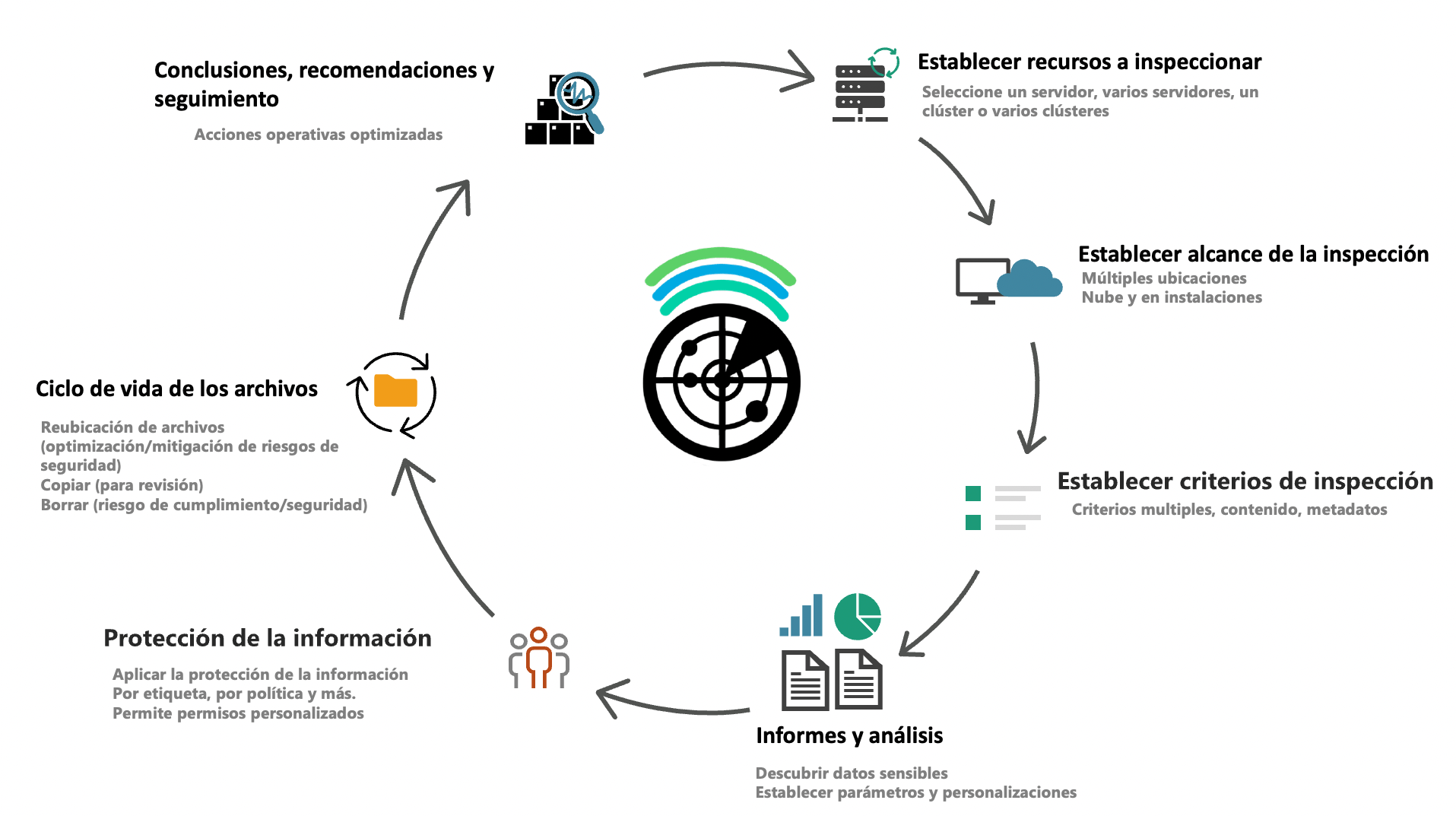

Aplique dinámicamente acciones en el ciclo de vida de los archivos

- Acciones masivas para copiar, mover y eliminar archivos, basadas en múltiples parámetros de la infromación sensible.

- Gestione los propietarios, cambie los permisos de los archivos y aplique o elimine el cifrado de los mismos

- Etiquetar y clasificar la información de forma masiva en distintos ambientes

Algunos desafíos resueltos por E-Inspector

- Identifique qué tipo de datos (por ejemplo, números de tarjetas de crédito, datos personales, etc.), dónde se almacenan y quién accede a ellos.

- Descubra los tipos de información sensible almacenados en repositorios específicos (SPO, Teams, OD4B, On-Prem, etc).

- Migrar archivos a la nube excluyendo datos específicos

- Cambiar los permisos de los documentos cuando el usuario ya no forma parte de la organización

- Cifrar archivos por tipo de datos, área, usuarios y ubicación específica

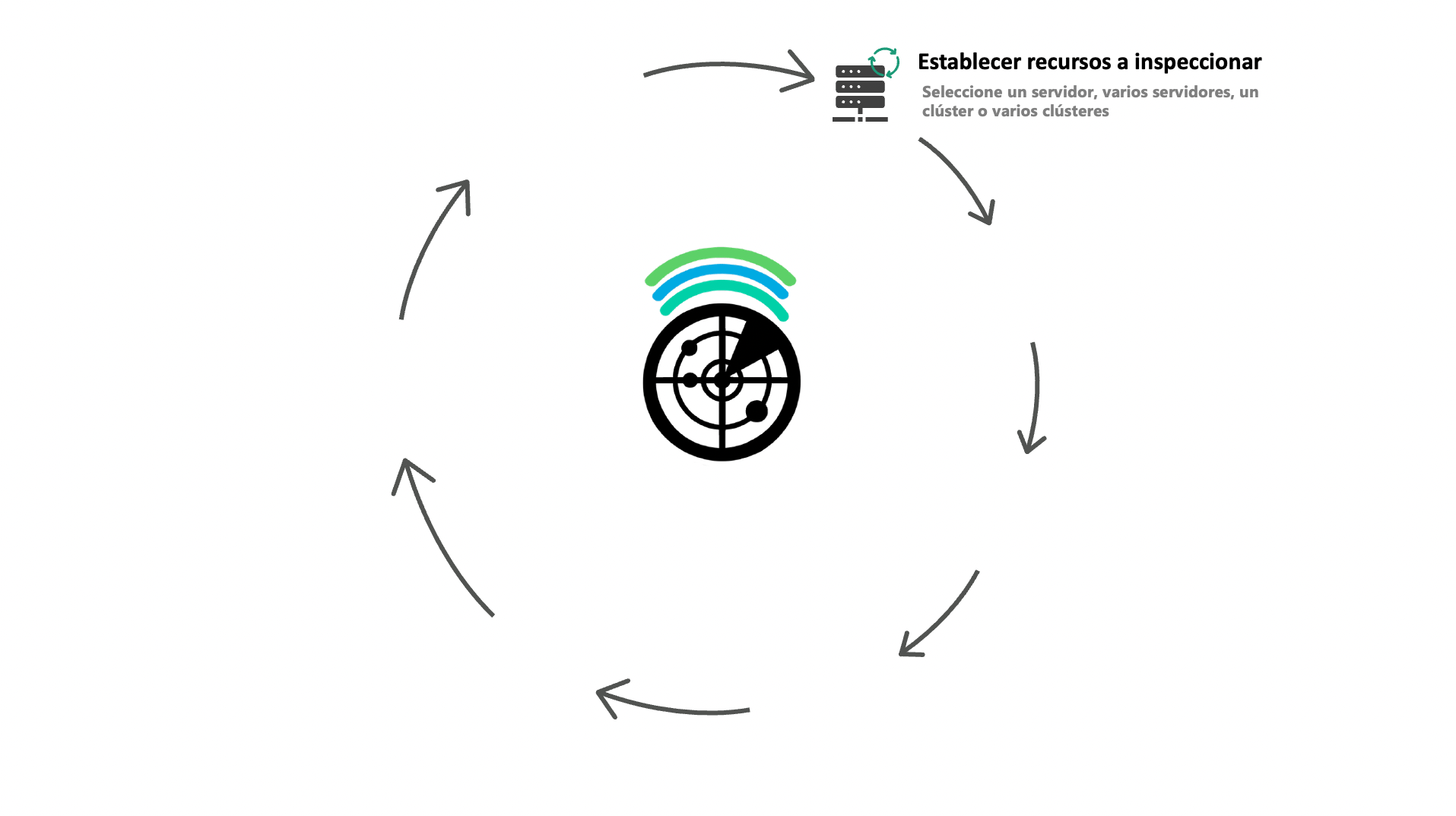

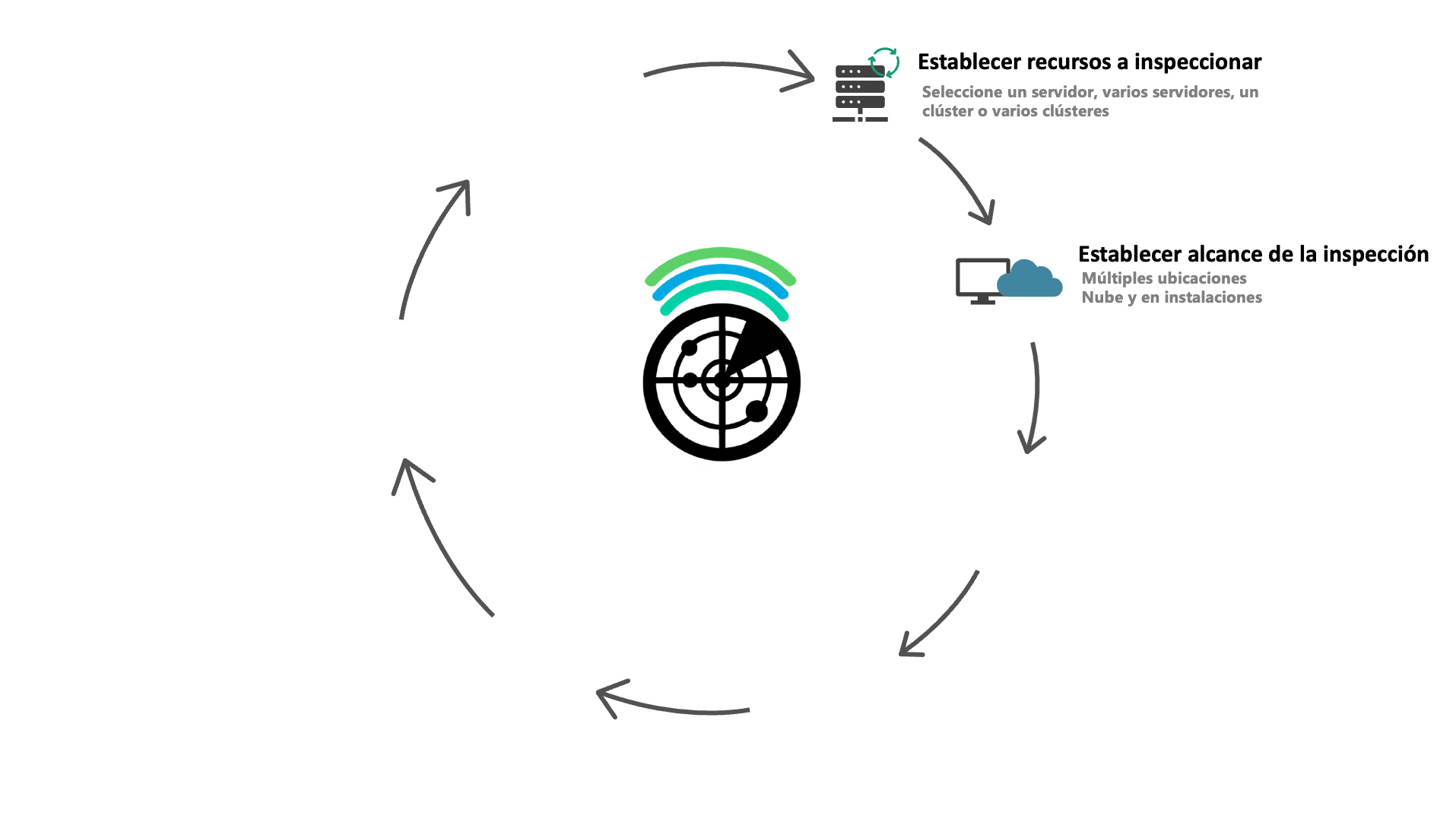

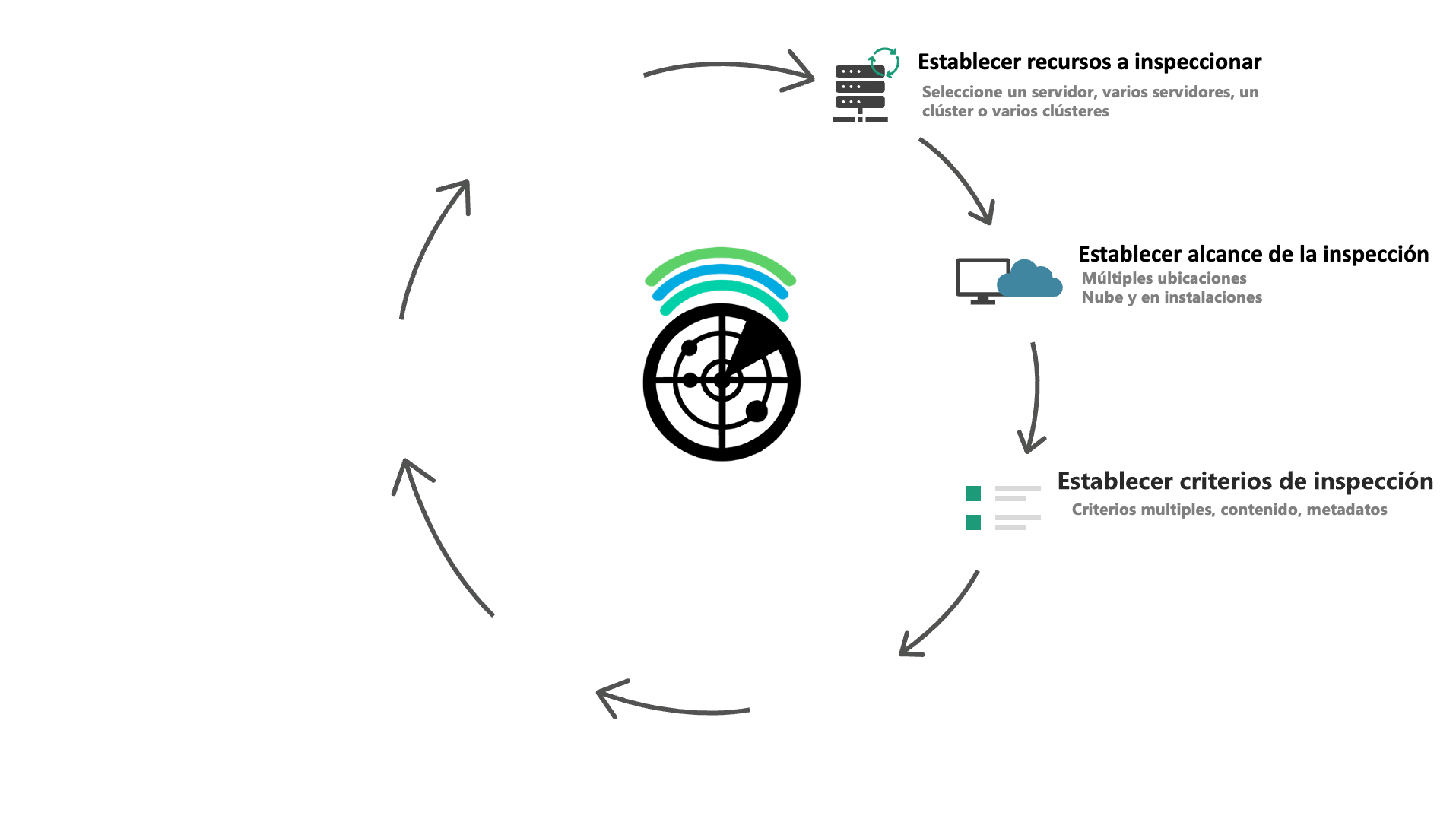

Implementación del E-Inspector

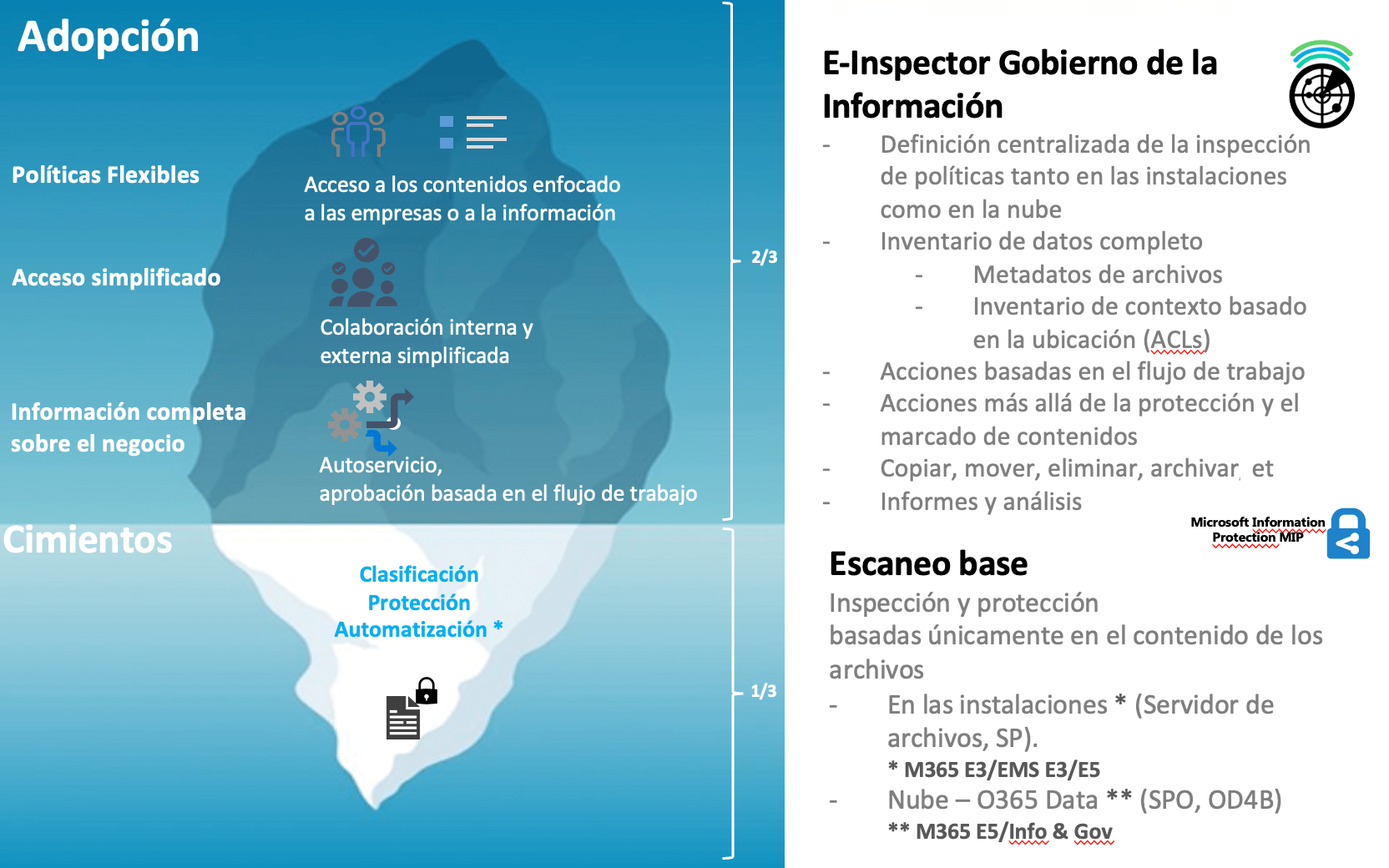

Dando vuelta el iceberg

Escenarios del día a día

- Identificar la información sensible

- Cifrar la información sensible

- Cambiar propietarios de archivos

- Reubicar archivos

Escenario

- Se requiere identificar qué tipo de datos se almacenan actualmente en los repositorios de RRHH y finanzas.

- Encontrar documentos que contengan información sensible, como números de tarjetas de crédito, datos personales y números de la seguridad social.

- Construir un plan de mitigación de riesgos de fuga de datos.

Impacto

- Proceso ineficaz con potencial de errores humanos.

- No es un proceso automatizado.

- Demanda tiempo y esfuerzo

Solución

- E-Inspector automatiza el proceso.

- Inventario detallado (incluyendo las características y el contenido del documento)

- Seguimiento de quién utiliza el o los documentos (usuario/departamento).

Escenario

- Se requiere identificar qué tipo de datos se almacenan actualmente en los repositorios de RRHH y finanzas.

- Encontrar documentos que contengan información sensible, como números de tarjetas de crédito, datos personales y números de la seguridad social.

- Construir un plan de mitigación de riesgos de fuga de datos.

Impacto

- Proceso ineficaz con potencial de errores humanos.

- No es un proceso automatizado.

- Demanda tiempo y esfuerzo

Solución

- E-Inspector automatiza el proceso.

- Inventario detallado (incluyendo las características y el contenido del documento)

- Seguimiento de quién utiliza el o los documentos (usuario/departamento).

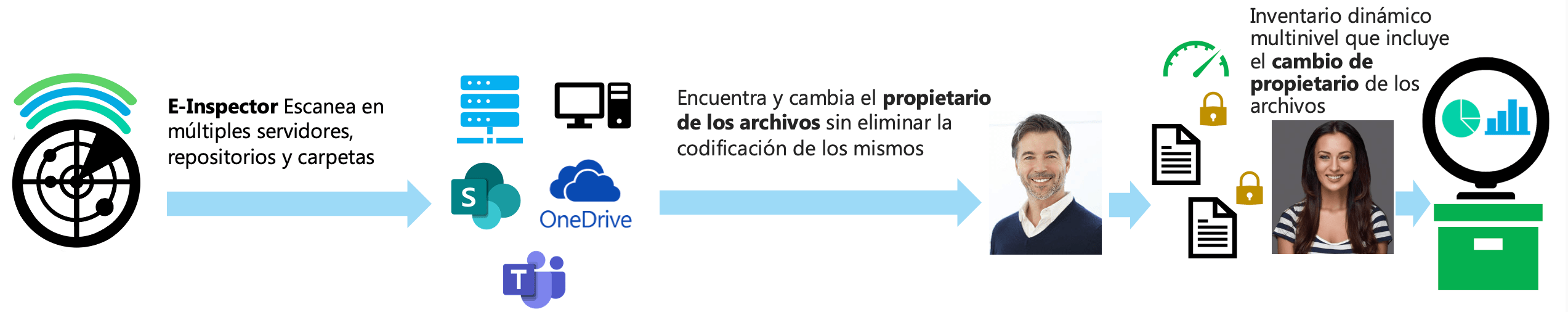

Escenario

- Alex ya no forma parte de la organización.

- Se requiere encontrar todos los documentos de Alex.

- Se deben asignar todos los documentos de Alex a Carol

Impacto

Exposición a posibles riesgos. Complejidad y esfuerzo para encontrar esa información.

El proceso manual puede dar lugar a la omisión de documentos.

Documentos desprotegidos son una posible fuga de información.

Solución

E-Inspector identifica todos los documentos de Alex.

Concede los permisos a Carol automáticamente.

No elimina el cifrado de los documentos.

Inventario detallado

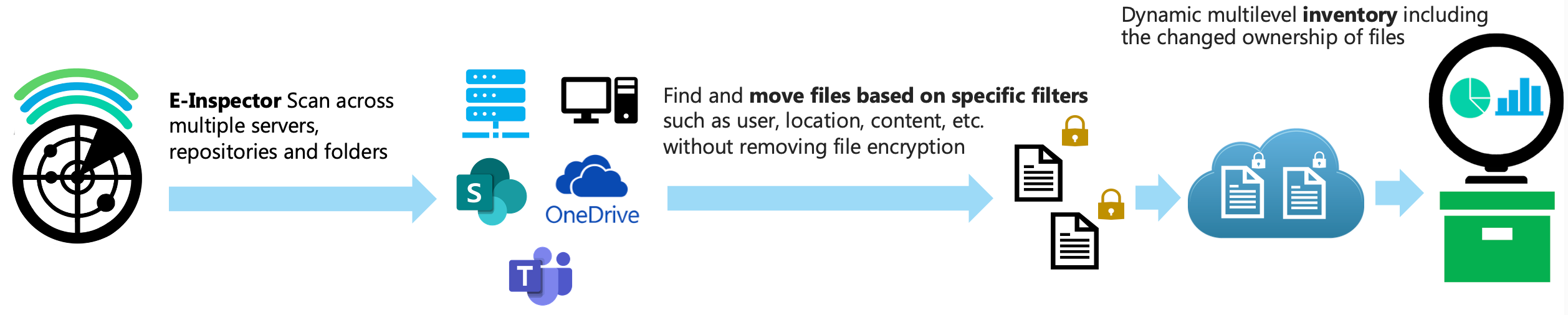

Escenario

El cliente quiere migrar los repositorios de archivos de los servidores locales heredados a SharePoint Online; sin embargo, el cliente no quiere almacenar ciertos tipos de información en la nube.

Impact

Exposición a posibles riesgos. Complejidad y esfuerzo para encontrar esa información.

El proceso manual puede dar lugar a la omisión de documentos.

Solution

Proceso automatizado.

No elimina el cifrado de los documentos.

Inventario detallado.

|

|||

|---|---|---|---|

| Area | Standard | Advanced | E-Suite IP |

| Políticas centradas en la información Política basada en el contenido [Etiqueta/plantilla, derechos de contenido, caducidad, actualización, otros] | ✔ | ✔ | ✔ |

| Políticas centradas en el negocio Políticas basada en estructuras del negocio [Director, Compañero, Región, Grupo, Otros] | ✔ | ✔ | ✔ |

| Colaboración externa Colaboración externa | ✔ | ✔ | ✔ |

| Aprobación del flujo de trabajo Aprobación basada en el flujo de los roles del negocio | ✔ | ✔ | ✔ |

| Integración con Microsoft Teams E-Inspector Teams App, soporte de E-Bot (chatbot) | ✖ | ✔ | ✔ |

| Integración de aplicaciones mediante API Integración de aplicaciones de línea de negocio [LOB] mediante la API de E-Inspector | ✖ | ✔ | ✔ |

| Integración con SIEM Datos exportables a SIEM | ✖ | ✔ | ✔ |

| Análisis y registro de servicios E-Visor para E-Inspector [E4E] | ✖ | ✔ | ✔ |

| Alertas y notificaciones avanzadas E-Vigilant for MIP | ✖ | ✖ | ✔ |

| Análisis del usuario final E-Visor para MIP | ✖ | ✖ | ✔ |

| Inspección avanzada de datos E-Inspector Advanced | ✖ | ✖ | ✔ |

©2020 Synergy Advisors LLC. ALL RIGHTS RESERVED.