Discovery offers

Consulting

Cybersecurity and digital transformation experts

+

Technology

Efficient and proven tools

=

The best of both worlds

Fast and impactful results tailored to your organization

Move quickly and achieve impactful results for the entire organization.

El correo electrónico es el vector de ataque más común. Una visión integral de la actividad, los riesgos y la configuración es fundamental para comprender y mitigar las amenazas.

Cada mes se crean y envían por correo electrónico enlaces de suplantación de identidad

Microsoft Digital Defense Report 2020

El malware, el spam y los ataques sofisticados de phishing están aumentando rápidamente, pero ¿cómo puede reducir eficazmente estos riesgos sabiendo que, por mucho que lo intente, como las personas van y vienen, estará expuesto a los errores humanos?

Podemos ayudarle a comprender rápidamente cómo optimizar sus controles antispam y antimalware para protegerse de ataques complejos, mediante las últimas tecnologías

Phishing

El vector de ataque más utilizado y peligroso. 1,9B bloqueados el año pasado

Malware

Incluso los PDF pueden contener malware

Spam

Trampa de arena para la productividad

Revisión

Un experto analizará su configuración, actividad y estrategia actuales de Microsoft Exchange Online.

Instalación, supervisión y configuración

E-Visor, junto con EOP y MDO, supervisará la actividad, los riesgos y la configuración para comprender sus amenazas.

Hallazgos y plan de acción

Revisaremos con usted los resultados analizados, junto con un plan de acción prescriptivo en dos eficientes reuniones de una hora, ofreciéndole un alto rendimiento de la inversión a bajo coste.

Rápido y fácil

Ahorrativo. No se requieren suscripciones premium.

Microsoft Azure (opción gratuita: Azure Pass)

Microsoft Defender for Office 365 (Trial disponible)

- Hasta un workload:

- Tiempo total: 1 semana.

- Tiempo requerido del cliente: ~ 8-12hs en tres reuniones

Plan de acción

Co-creación de un plan por expertos para sus escenarios específicos, análisis de impacto potencial y pasos de mitigación.

Inventario de archivos

Inventario completo de archivos y métricas de datos a través de E-Visor

¿Saben sus usuarios finales si sus dispositivos están en peligro?

¿Cuál es su estrategia para educar a sus usuarios finales en materia de seguridad de dispositivos?

de los trabajadores a distancia toman decisiones que reducen la seguridad

La gestión y seguridad de los endpoints ha ido más allá de la red y hacer frente a las sofisticadas ciberamenazas. Hoy no basta con informar al departamento de TI y a la ciberseguridad sobre los dispositivos potencialmente comprometidos; es fundamental educar y alertar a los usuarios finales una vez que se produce un posible problema.

Podemos ayudarle a simplificar su estrategia de salud para endpoint de principio a fin, involucrando a sus usuarios finales para reducir las llamadas al servicio de asistencia, y reforzando su postura de seguridad

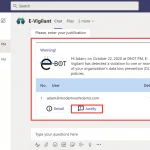

Notificar a usuarios

Un usuario que no sabe si sus dispositivos están comprometidos es un vector de riesgo

Capacite a los usuarios

Los usuarios finales educados toman las medidas correctas en el momento adecuado, ahorrando recursos de la mesa de ayuda

Involucrar a usuarios

Cada usuario necesita ser un ladrillo en el firewall

Revisión

Un experto analizará su configuración, actividad y estrategia actuales de endpoints.

Instalar y mejorar

La aplicación E-Visor Teams, junto con MDE y AADP, notificará, informará y protegerá a los usuarios finales.

Hallazgos y plan de acción

Revisaremos con usted los resultados analizados, junto con un plan de acción prescriptivo en dos eficientes reuniones de una hora, ofreciéndole un alto rendimiento de la inversión a bajo coste.

Importante: Las ofertas se ejecutan en su servidor de Azure, por lo que los datos recopilados son todos suyos!

Rápido y fácil

Ahorrativo. No se requieren suscripciones premium.

Microsoft Azure (Opción gratuita: Azure Pass)

Microsoft Defender for Endpoint (Trial disponible)

- Hasta un workload:

- Tiempo total: 1 semana

- Tiempo requerido del cliente: ~ 8-12hs en cuatro reuniones

Plan de acción

Co-creación de un plan por expertos para sus escenarios específicos, análisis de impacto potencial y pasos de mitigación.

Métricas E-Visor Teams app

Métricas con tipos de riesgos y áreas de mejora junto al asesoramiento de un experto en protección de puntos finales de Synergy Advisors.

Déjenos ayudarlo; iniciemos la conversación

Demos en vivo, historias de éxito y más

¿Sabe dónde están sus datos sensibles?

¿Sus datos están alineados con las políticas de seguridad?

¿Sabe qué tipo de información sensible tiene y quién accede a ella?

de las empresas dicen que descubrir dónde residen los datos sensibles en la organización es el reto número uno.*

*2021 Global Encryption Trends Study PONEMON/ENTRUST

Incluso en reposo, sus datos son dinámicos con múltiples servidores y ubicaciones, múltiples vectores de acceso y actores, múltiples copias de los datos y múltiples administradores. Mantener el control es complejo.

Podemos ayudarle a elaborar un inventario y analizar sus datos en reposo para establecer un plan de protección y mitigación de datos

Tipo de contenido

Descubra qué tipo de información sensible tiene y dónde está.

Acceso

Comprenda quién accede a su información sensible y de qué manera.

Cómo proteger

Plan de acción de alto nivel para optimizar sus controles de seguridad.

Revisión e Instalación

Un experto analizará sus políticas e infraestructura antes de instalar nuestros productos E-Inspector y E-Visor.

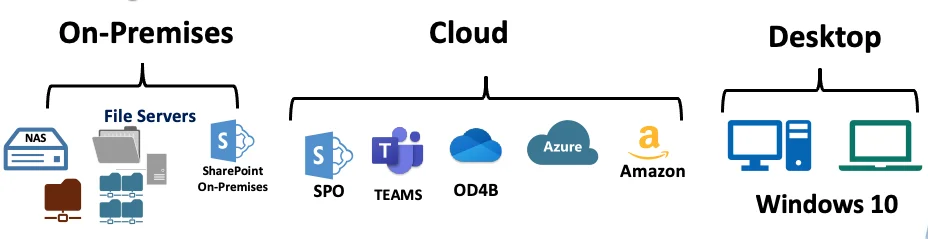

Escanear datos en reposo

E-Inspector, junto con MIP, analizará un repositorio de datos en reposo. Los resultados se presentarán a través de completos y claros informes de E-Visor.

Hallazgos y plan de acción

Revisaremos con usted los resultados analizados, junto con un plan de acción prescriptivo en dos eficientes reuniones de una hora, ofreciéndole un alto rendimiento de la inversión a bajo coste.

Importante: Las ofertas se ejecutan en su servidor de Azure, por lo que los datos recopilados son todos suyos!

Rápido y fácil

Ahorrativo. No se requieren suscripciones premium.

Microsoft Azure (opción gratuita: Azure Pass)

MIP (Trial disponible)

- Escanee hasta 1 TB de datos:

- Tiempo total: 1 semana.

- Tiempo requerido del cliente: ~ 6-10hs en tres reuniones

- Hasta 5 TB:

- Tiempo total: 2 semanas.

- Tiempo requerido del cliente: ~ 10-12hs en cuatro reuniones

Tipos de repositorios de datos en reposo disponibles:

Plan de acción

Co-creación de un plan por expertos para sus escenarios específicos, análisis de impacto potencial y pasos de mitigación.

Inventario de archivos

Inventario completo de archivos y métricas de datos a través de E-Visor

Esta oferta puede personalizarse en función de sus necesidades

-Evaluación trimestral (opción preferida por los clientes del sector informático)

-Servicios gestionados de datos (opción preferida por los clientes del sector financiero y gubernamental)

-Suscripción de evaluación mensual (opción preferida)

Déjenos ayudarlo; iniciemos la conversación

Demos en vivo, historias de éxito y más

¿Sus datos compartidos cumplen con las políticas de la organización?

¿Se notifica a las personas adecuadas en tiempo real cuando se comparten datos sensibles?

¿Puede evitar la pérdida de datos sensibles en tiempo real?

de las organizaciones transfieren datos sensibles o confidenciales a la nube (cifrados o sin cifrar)

En los últimos dos años, el número de incidentes de pérdida accidental de datos y de exfiltración deliberada de datos por parte de empleados y contratistas negligentes o descontentos aumentó un 47%.

Podemos ayudarle a validar el uso y los controles de datos existentes, a la vez que educamos a los usuarios sobre cómo proteger la información de su empresa

Consultoría

Expertos en ciberseguridad y transformación digital

Tecnología

Herramientas eficientes y probadas

Lo mejor de dos mundos

Resultados rápidos e impactantes, adaptados a su organización

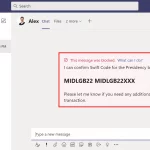

Revisión e Instalación

Un experto analizará sus políticas, infraestructura y reglas de negocio antes de instalar E-Vigilant.

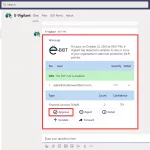

Acciones basadas en flujo de trabajo en tiempo real

E-Vigilant, junto con Microsoft DLP, validará su actividad y controles de datos en movimiento existentes. Al mismo tiempo, educará a los usuarios sobre cómo proteger la información de su empresa.

Hallazgos y plan de acción

Revisaremos con usted los resultados analizados, junto con un plan de acción prescriptivo en dos eficientes reuniones de una hora, ofreciéndole un alto rendimiento de la inversión a bajo coste.

Importante: Las ofertas se ejecutan en su servidor de Azure, por lo que los datos recopilados son todos suyos!

Rápido y fácil

Ahorrativo. No se requieren suscripciones premium.

Microsoft Azure (Opción gratuita: Azure Pass)

MIP (Trial disponible)

Power Automate (Trial disponible)

- Hasta 2 flujos de trabajo de notificación

- Tiempo total: 2 semanas.

- Tiempo requerido del cliente: ~ 10-12hs en cuatro reuniones

Plan de acción

Co-creación de un plan por expertos para sus escenarios específicos, análisis de impacto potencial y pasos de mitigación.

Inventario de archivos

Inventario completo de archivos y métricas de datos a través de E-Visor

Déjenos ayudarlo; iniciemos la conversación

Demos en vivo, historias de éxito y más

¿Está protegido de las amenazas a la identidad con el aprendizaje automático e inteligencia artificial?

¿Está su organización alineada con un modelo de seguridad de confianza cero?

¿Son sus usuarios conscientes del estado de seguridad de sus cuentas?

de los CISO afirman haber visto un aumento de las campañas de phishing y fraude de identidad

*Microsoft Intelligent Security Alliance (MISA)

Ayudar al usuario final a identificar fácilmente si su cuenta está comprometida, bajo ataque o en riesgo, garantiza una respuesta más rápida a las amenazas y reduce la carga de trabajo para TI, dejando su tiempo disponible para resolver problemas críticos.

Podemos ayudarle a revisar su estado de protección de identidades de principio a fin, tanto en la nube como en las instalaciones

Seguridad por riesgos

Decisiones de acceso basadas en el aprendizaje automático.

Notificar a los usuarios

Notificaciones de riesgos y amenazas de seguridad.

Vista 360 para usuarios

Usuario y area TI informados sobre los eventos de riesgo de identidad

Revisión

Un experto analizará su configuración, actividad y estrategia actuales de protección de identidad.

Intalar, proteger y monitorear

E-Visor, junto con MDI, AADP, proporcionará alertas, notificaciones y análisis de sus eventos de identidad locales y en la nube.

Hallazgos y plan de acción

Revisaremos con usted los resultados analizados, junto con un plan de acción prescriptivo en dos eficientes reuniones de una hora, ofreciéndole un alto rendimiento de la inversión a bajo coste.

Importante: Las ofertas se ejecutan en su servidor de Azure, por lo que los datos recopilados son todos suyos!

Rápido y fácil

Rápido y ahorrativo. No se requieren suscripciones premium.

Microsoft Azure (Opción gratuita: Azure Pass)

Microsoft Defender for Identity (Trial disponible)

Microsoft Azure AD Premium (AADP) (Trial disponible)

- Hasta un tenant:

- Tiempo total: hasta 2 semanas.

- Tiempo requerido del cliente: ~6-12hs en cuatro reuniones

Plan de acción

Co-creación de un plan por expertos para sus escenarios específicos, análisis de impacto potencial y pasos de mitigación.

Gestión de DLP de E-Vigilant

Gestión completa de eventos DLP, notificaciones y acciones realizadas por usuarios, gerentes, gestión de incidentes cibernéticos y otros.

Déjenos ayudarlo; iniciemos la conversación

Demos en vivo, historias de éxito y más

¿Su organización puede controlar el acceso a las aplicaciones?

¿Su organización es capaz de controlar la colaboración y los repositorios para todas las audiencias que acceden a sus datos?

aumentaron los ataques basados en la identidad el último año

*Identity Threat Protection – Microsoft Intelligent Security Alliance (MISA)

La gestión de la identidad y el acceso de extremo a extremo es una necesidad hoy en día, tanto para los socios como para los empleados internos.Uno de los vectores de ataque más críticos y los riesgos potenciales provienen del acceso concedido a los proveedores y otros usuarios externos a través de escenarios Business to Business (B2B).

Podemos ayudarle a habilitar una forma ágil de gestionar el acceso a las diferentes aplicaciones y recursos empresariales de su organización

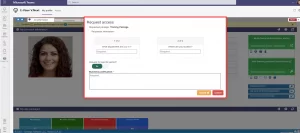

Usuario final

Experiencia de usuario mejorada para el autoservicio.

Aprobador

Forma eficiente y oportuna de proporcionar acceso a los usuarios.

Revocar acceso

Flujo para garantizar que los permisos se mantengan actualizados.

Revisión e Instalación

Un experto analizará su configuración, actividad y estrategia actuales de gobierno de identidad.

Administre Accesos

E-Visor Teams App, junto con AADP, facilita a los usuarios la solicitud y a los administradores aprobar y revocar paquetes, con el contexto y la información adecuados dentro de Microsoft Teams.

Hallazgos y plan de acción

Revisaremos con usted los resultados analizados, junto con un plan de acción prescriptivo en dos eficientes reuniones de una hora, ofreciéndole un alto rendimiento de la inversión a bajo coste.

Importante: Las ofertas se ejecutan en su servidor de Azure, por lo que los datos recopilados son todos suyos!

Rápido y fácil

Rápido y ahorrativo. No se requieren suscripciones premium.

Microsoft Azure (Opción gratuita: Azure Pass)

Microsoft Azure AD Premium (AADP) (Trial disponible)

- Hasta un tenant con hasta 2 paquetes de accesos:

- Tiempo total: 1 semana.

- Tiempo requerido del cliente: ~ 8-12hs en cuatro reuniones

Action Plan Roadmap

Co-creation of an expert plan for your specific scenarios, potential impact analysis, and mitigation steps.

E-Visor Teams app Metrics

Teams app for identity governance management experience metrics.

Déjenos ayudarlo; iniciemos la conversación

Demos en vivo, historias de éxito y más

Próximamente

©2020 Synergy Advisors LLC. ALL RIGHTS RESERVED.

Seguridad

Seguridad

Cumplimiento

Cumplimiento

Identidad

Identidad

Migración a la nube

Migración a la nube